06 Oktyabr 2024

Kibertəhlükəsizlik sahəsi üçün intervü sualları

Salam əziz oxucular, Bu gün sizə Kibertəhlükəsizlik sahəsində intervü sualları geniş bir spektrdə ola bilər, çünki bu sahə çoxşaxəlidir və…

17 Yanvar 2025

Ən yaxşı linux distrosu

Linux, açıq mənbə kodlu və çoxsaylı istifadə mümkünlüyü ilə tənqidçilər və tərəfdarlar arasında populyarlıq qazanan əməliyyat sistemidir. Bir çox Linux…

03 Dekabr 2024

Linux kerneli və hardware arasında uyğunsuzluq xətası və həlli yolları

Linux əməliyyat sistemində hardware ilə uyğunluq məsələləri, xüsusilə yeni hardware qurğuları ilə iş zamanı ortaya çıxır. Bu yazıda Linux nüvəsi…

23 Dekabr 2024

Kibertəhlükəsizlikdə linuxdan istifadənin əhəmiyyəti

Təhlükəsizlik zəiflikləri necə aşkarlanır və ya “hacking” dediyimiz fəaliyyətlər necə həyata keçirilir? Təbii ki, bunlar bəzi proqramlar və proqram təminatı…

26 Oktyabr 2024

Linux-un əsasını təşkil edən directory strukturu

Salam əziz oxucular, bu gün sizə Linux distrolarında directory haqqında məlumat verəcəyik. Linux-da direktoriyalar strukturu, Unix sistemlərindən ilhamlanaraq yaradılmış bir…

25 Noyabr 2024

Linux əməliyyat sistemlərində istifadəçilərin idarə olunması

Linux əməliyyat sistemlərində istifadəçilərin idarə olunması, sistemin təhlükəsiz və effektiv işləməsini təmin etmək üçün əsasdır. Bu proseslərə istifadəçilərin yaradılması, qrupa…

27 Oktyabr 2024

Zsh (Z Shell) nədir necə qurulur

Müasir İT dünyasında terminal proqramçıların,sistem administratorların, Kibertüəhlükəsizlik, Şəbəkə adminlərinin əvəzedilməz tool-ları sırasındadır. terminaldan səmərəli işləmək nəinki vaxta qənaət edir, həm…

06 Oktyabr 2024

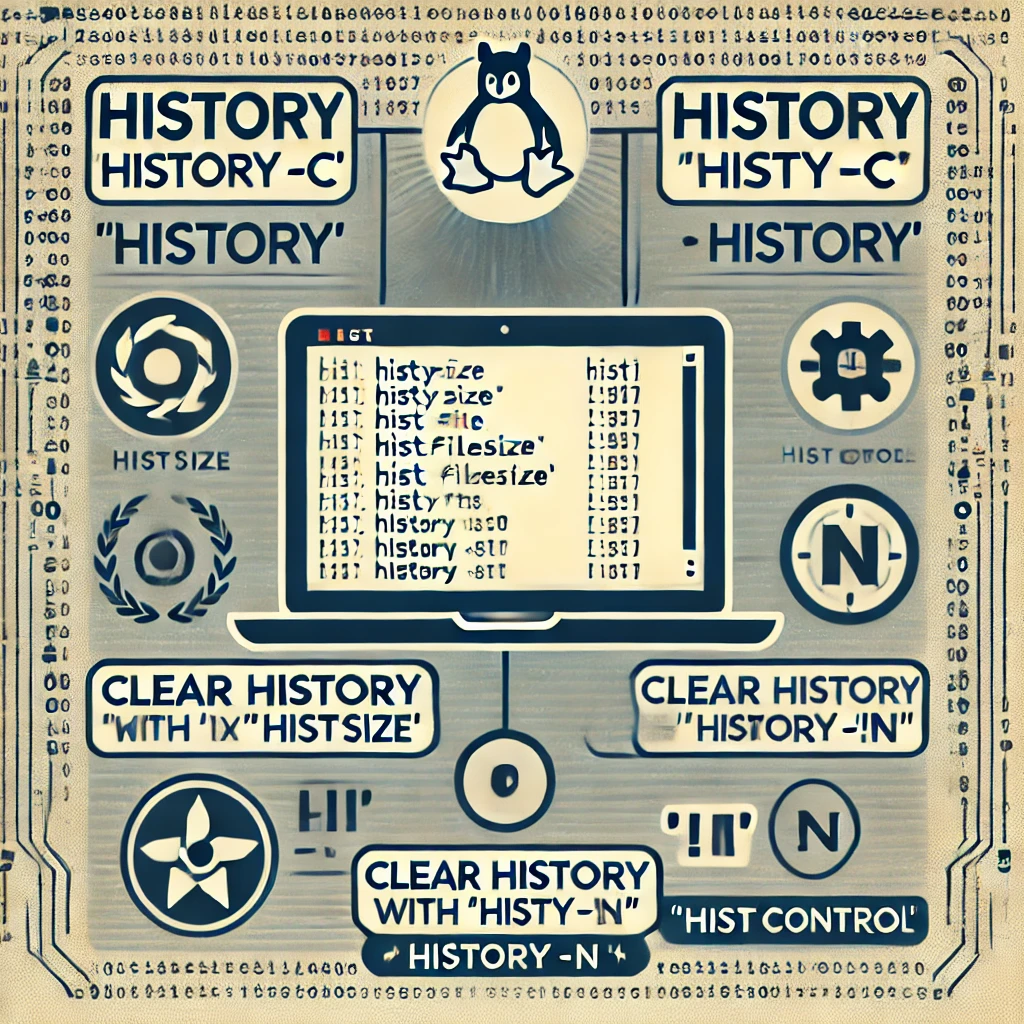

Linux distorlarında History əmrindən istifadə və İdarəetmə

Linux distorlarında istifadə etdiyiniz komanda sətirinin History-da yadda qalacaq əmrlər iki şəkildə saxlanılır: keş və fayl ~/.bashrc faylında; HISTSIZE dəyəri…

01 Dekabr 2024

Linux-da SSH portunu dəyişdirlməsi

Salam əziz oxucular, bu gün sizə default SSH portunu dəyişməyə baxacağıq. SSH (Secure Shell) portunu dəyişdirmək təhlükəsizlik baxımından faydalı…

03 Noyabr 2024

Linux Cron ilə loglama və backup prosesi

Linux-da cron sistemi təkrarlanan və ya planlaşdırılmış işləri avtomatik həyata keçirmək üçün istifadə olunur. Bu, sistem administratorları və inkişafçılar üçün…