Kibertəhlükəsizlik

Kibertəhlükəsizlikdə şübhəli prosesləri necə tanıyaq?

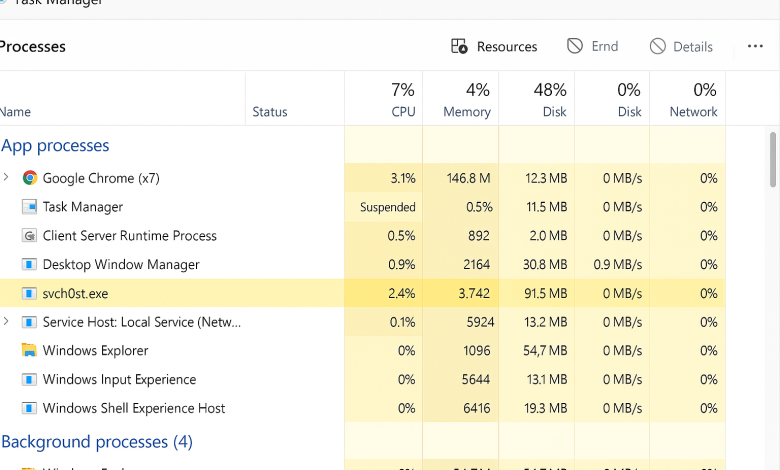

Kompüterdə hər şey görünən deyil. Bəzən arxa planda işləyən gizli işlər olur. Bunlara “proses” deyilir. Normalda bu proseslər sistemin işləməsi üçün lazımdır. Amma bəzən zərərli proqramlar da proses kimi işləyir. Məsələn, virus özünü normal proqram kimi göstərir. Buna görə də onları ayırmaq vacibdir.