IOC və IOA nədir?

Salam hörmətli oxucular,

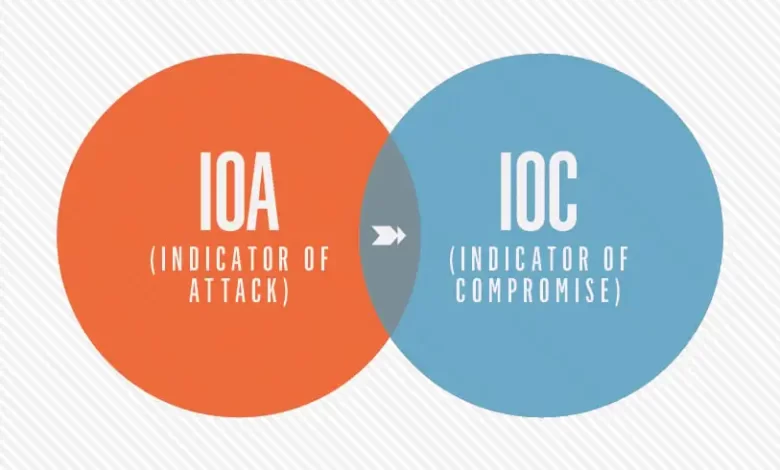

Bu gün sizə kibertəhlükəsizlik sahəsində tez-tez rast gəlinən, amma bir çoxları üçün qarışıq görünən iki vacib anlayış – IOC (Indicator of Compromise) və IOA (Indicator of Attack) haqqında sadə və başa düşülən formada məlumat verəcəyik. Bu anlayışlar hücumların müəyyən olunması və qarşısının alınması üçün çox önəmlidir. Əgər siz də “bu terminlər nə deməkdir?”, “bir-birindən fərqləri nədir?” və “bizim üçün hansı daha faydalıdır?” kimi suallar verirsinizsə, doğru yerdəsiniz. Gəlin birlikdə bu anlayışları addım-addım araşdıraq və kibertəhlükəsizliyin arxa pərdəsində baş verənləri anlayaq!

IOC (Indicator of Compromise) – Hücumdan Sonra Qalan İzlər

IOC “Indicator of Compromise” yəni kompromat göstəricisi deməkdir. IOC hücum baş verdikdən sonra sistemdə qalan izlərə deyilir. IOC-lar daha çox texniki izlərdir. IOC hadisə baş verəndən sonra toplanır. IOC-lar statikdir. IOC-lar ilə hadisəyə reaksiya verilir. IOC-lar antivirus, firewall və SIEM vasitəsilə aşkarlanır. IOC-lar hadisə barədə geriyə baxış verir. IOC-lar sistemin yoluxduğunu göstərir. IOC-lar daha çox avtomatik qaydalarla tanınır. IOC-lar fayl adı, hash kodu, domen adı kimi göstəricilərdir. IOC ilə hücumdan sonra analiz edilir. IOC sistemin artıq zərər gördüyünü göstərir. IOC-lar CTI platformalarından toplanır. IOC məlumatları tez-tez yenilənməlidir. IOC-lar zəif nöqtələrə aid ola bilər. IOC-lar əsasən məlum təhlükələrə qarşı istifadə olunur. IOC-lar SIEM sistemlərində qayda kimi əlavə edilə bilər. IOC daha sadə görünə bilər. IOC ilə artıq zərər çəkmişik. IOC-lar reaktiv təhlükəsizlik yanaşmasıdır. IOC virusun hansı faylı yaratdığını göstərə bilər. IOC-lar black-list əsaslı işləyir. IOC-lar sandbox nəticələri ilə birləşdirilə bilər. IOC-ların aşkarlanması daha sürətlidir. IOC-lar ilə artıq zərər verilmiş sistemdə nələrin baş verdiyi öyrənilir. IOC-lar insident sonrası cavab üçün lazımdır. IOC-lar ilə malware-in izi tapılır. IOC-lar daha çox texniki mütəxəssislər tərəfindən işlənir. IOC-lar troyan, virus və ya phishing hadisəsi sonrası müəyyən olunur. IOC-lar “artıq baş verdi” deyir. IOC-lar texniki detallar verir. IOC-lar əsasən hadisədən sonra SIEM-lərə əlavə olunur. IOC-larla təhlil edilən hücumlar geriyə dönük müdafiəyə kömək edir. IOC-lar insidentlərin sübutlarıdır. IOC-lar statik fayllara yönəlib. IOC-lar tez-tez dəyişən məlumatlardır. IOC-lar sandbox, antivirus və mənbə siyahılarından toplanır. IOC-lar texniki hesabatlarda olur. IOC-larla log təhlili daha asan olur. IOC-lar ilə ipuçları tapılır. IOC-lar avtomatik SIEM qaydalarında işləyir. IOC-lar daha sadə qaydalarla işləyir. IOC-lar artıq olmuş hadisələr üçün faydalıdır. IOC-lar zərərli IP-lərin bloklanması üçündür. IOC məlumatları CTI mübadilə platformalarında paylaşılır. IOC-lar üçün çoxlu qaynaq mövcuddur. IOC ilə kampaniya təhlili aparıla bilər. IOC-lar əsasən TTP-lərin nəticəsidir. IOC-lar APT hücumlarında gec mərhələlərdə aşkarlanır. IOC-lar ilə forensic təhlil aparılır. IOC-larla zərərli təsirlər izah olunur. IOC-lar texniki mütəxəssislər üçün sadə görünə bilər. IOC-lar geriyə baxaraq nə baş verdiyini anlamağa kömək edir.

IOA (Indicator of Attack) – Hücum əlamətləri və davranışları

IOA “Indicator of Attack”, yəni hücum göstəricisidir. IOA hücum başlamamışdan əvvəl və ya başlama anında baş verən davranışlara deyilir. IOA-lar isə davranış əsaslı əlamətlərdir. IOA ilə hadisəni qabaqcadan müəyyən etməyə kömək edir. IOA-lar isə dinamikdir. IOA-lar ilə hadisənin qarşısı alınır. IOA-lar isə EDR və davranış analiz sistemləri ilə müəyyən olunur. IOA-lar gələcəyə baxmağa kömək edir. IOA-lar sistemin yoluxmaq üzrə olduğunu bildirir. IOA-lar isə süni intellekt və kontekstə əsaslanan analizlə aşkar edilir. IOA-lar isə qeyri-adi girişlər, şübhəli proseslər və davranışlardır. IOA ilə hücum vaxtında müdaxilə edilir. IOA zərərin qarşısını almaq üçün fürsət verir. IOA-lar isə real vaxt müşahidə ilə toplanır. IOA davranış dəyişmədikcə sabit qala bilər. IOA isə sistemin fəaliyyətində olan anormallıqlardır. IOA-lar həm məlum, həm də naməlum təhlükələri tanıya bilər. IOA-lar üçün daha kompleks qaydalar və analiz lazımdır. IOA isə daha çevik və ağıllı yanaşmadır. IOA ilə zərəri önləyə bilərik. IOA-lar proaktiv təhlükəsizlik tədbiridir. IOA bu fayl yaradılmadan əvvəl baş verən addımları göstərə bilər. IOA-lar davranış təhlilinə əsaslanır. IOA-lar isə sistemdəki real istifadəçi davranışları ilə müqayisə olunur. IOA-ların aşkarlanması analiz tələb edir. IOA ilə zərər verilməmiş sistemdə təhlükə aşkarlanır. IOA-lar insidentin qarşısını almaq üçündür. IOA-lar ilə malware-in fəaliyyəti izlənilir. IOA-lar isə SOC analitikləri və təhlükəsizlik komandaları tərəfindən izlənilir. IOA-lar isə daha dərin analiz tələb edir. IOA isə bu hücumların başlanğıc addımlarını tanımaq üçündür. IOA-lar isə “nəsə baş verə bilər” deyir. IOA-lar ilə gələcəyə yönəlik tədbirlər görülür. IOA-lar öncəli analiz bacarığı daha vacibdir. IOA-lar anormallıqların aşkarlanması üçündür. IOA-lar isə daxili sistemlərdə analiz olunur. IOA-lar isə daha təşkilata spesifikdir. IOA ilə taktika və texnikalar müəyyən edilə bilər. IOA-lar isə həmin TTP-lərin özüdür. IOA-lar isə erkən mərhələlərdə görülə bilər. IOA-lar ilə davranış modeli qurulur. IOA-lar ilə təhlükəni əvvəldən izləmək olur. IOA-lar analiz hesabatlarında olur. IOA-larla təhlükənin səbəbi izah olunur. IOA-larla risklər öyrənilir. IOA-lar isə manual və ya AI əsaslı qaydalar tələb edir. IOA-lar isə təcrübə və məntiq tələb edir. IOA-lar isə qarşısını almaq üçün önəmlidir. IOA-lar sayəsində erkən müdaxilə mümkün olur. IOA-lar ilə hücumun istiqaməti təyin edilir. IOA-lar davranışlara yönəlib. IOA-lar daha stabil məlumatlardır. IOA-lar isə canlı monitorinq ilə əldə edilir. IOA-lar ilə gələcək risklər analiz olunur. IOA-lar erkən xəbərdarlıq mexanizmlərinin əsasını təşkil edir. IOA-lar EDR və XDR sistemlərində mərkəzi rol oynayır. IOA-lar davranış qaydalarının qurulması üçün əsasdır. IOA-lar kiberhücumun ilkin mərhələsində tədbir almağa imkan yaradır.

IOC və IOA fərqi və hansı daha vacibdir?

IOC-lar hadisədən sonra, IOA-lar isə hadisə zamanı və ya əvvəl izlənir. IOC texniki sübutlar verir, IOA davranışa əsaslanır. IOC-lar reaktiv yanaşmadır, IOA-lar proaktiv yanaşmadır. IOC hücum artıq olduqdan sonra istifadə olunur, IOA hücum baş vermədən xəbər verir. Hər biri ayrılıqda istifadə olunsa da, birlikdə daha güclüdür. Yaxşı təhlükəsizlik yanaşması həm IOC, həm də IOA istifadə edir. Hibrid model ən yaxşı nəticə verir. IOC ilə nələr baş verdiyini bilirik, IOA ilə nələr baş verə biləcəyini təxmin edirik. SOC komandaları üçün hər ikisi vacibdir. Təşkilatın təhlükəsizlik strategiyası bu iki anlayış üzərində qurulmalıdır. IOA ilə vaxtında müdaxilə etmək mümkündür, IOC ilə isə hadisəni təhlil etmək olur. Bu səbəbdən, həm keçmişi, həm də gələcəyi nəzərə alan yanaşma vacibdir. Hansını istifadə etməliyik sualının cavabı budur: hər ikisini birgə.