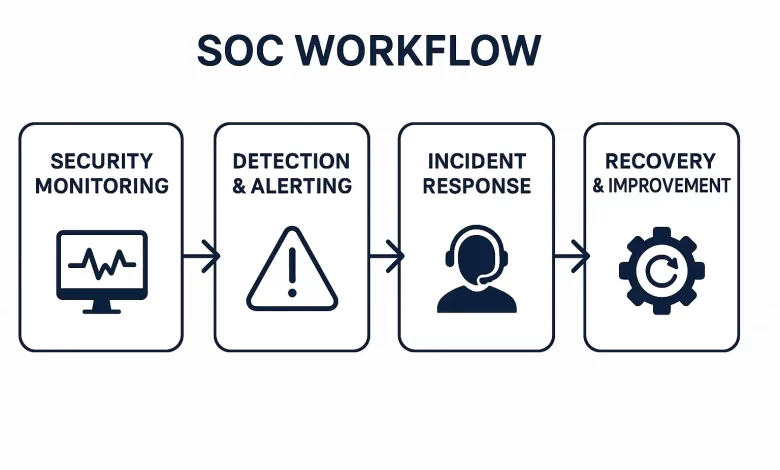

SOC-un iş axını

SOC iş axını təşkilat daxilində kibertəhlükəsizlik əməliyyatlarının koordinasiyasını təmin edən strukturlaşdırılmış proseslər toplusudur. SOC komandası əsasən hadisələrin aşkarlanması, cavab tədbirləri, araşdırmalar, qarşısının alınması və təkmilləşdirilmə mərhələləri üzrə işləyir. İş axını SOC-in 24/7 rejimində işləməsinə və təşkilatın informasiya sistemlərini fasiləsiz qorumasına şərait yaradır.

İş axınının birinci mərhələsi məlumatların toplanmasıdır. SOC komandası müxtəlif mənbələrdən – firewall logları, antivirus qeydləri, IDS/IPS sistemləri, EDR alətləri, sistem və tətbiqetmə logları, bulud xidmətlərindən və şəbəkə trafikindən məlumat toplayır. Bu mərhələdə SIEM (Security Information and Event Management) kimi vasitələrdən istifadə olunur. SIEM vasitəsilə məlumatlar mərkəzləşdirilmiş formada toplanır, analizə hazır vəziyyətə gətirilir və qaydalara əsasən filtrlənir.

Növbəti mərhələ aşkarlama və xəbərdarlıqların yaradılmasıdır. Toplanmış məlumatlar əsasında əvvəlcədən müəyyən olunmuş qaydalar, davranış əsaslı modellər və maşın öyrənməsi alqoritmləri vasitəsilə şübhəli fəaliyyətlər aşkarlanır. Misal olaraq, birdən-birə yüksək həcmdə məlumatın ötürülməsi, şəbəkə daxilində qeyri-adi portlara çıxış cəhdləri və ya autentifikasiya cəhdlərinin normadan artıq olması kimi hallar aşkarlanaraq SIEM və ya digər alətlər tərəfindən xəbərdarlıq şəklində təqdim olunur. Bu xəbərdarlıqlar hadisə olaraq qeyd olunur və növbəti mərhələ üçün SOC analitiklərinə ötürülür.

Üçüncü mərhələ təhlil və prioritetləşdirmə mərhələsidir. SOC analitikləri daxil olan xəbərdarlıqları yoxlayır, təhlil edir və onların əhəmiyyət dərəcəsini müəyyənləşdirir. Hər xəbərdarlıq üçün CVSS (Common Vulnerability Scoring System) kimi sistemlərdən istifadə edilərək risk səviyyəsi müəyyən olunur. Təhlükəsizlik hadisələrinin prioritetləşdirilməsi resursların optimal istifadəsinə və vacib hadisələrə daha sürətli müdaxilə edilməsinə imkan verir. Bu mərhələdə səthi yoxlamadan sonra bəzi hadisələr yanlış pozitiv ola bilər və bu zaman onlar bağlanır, digərləri isə araşdırılmaq üçün eskalasiya olunur.

Dördüncü mərhələ araşdırma mərhələsidir. Yüksək prioritetli hadisələr üzrə daha dərindən analiz aparılır. Analitiklər hadisənin baş vermə vaxtı, mənbə və təyinat IP ünvanları, istifadəçi hesabları, proses və əmrlər, sistem fəaliyyətləri və log qeydlərini analiz edir. Forensika vasitələrindən istifadə edilməklə hadisənin təfərrüatları müəyyən edilir. Bu mərhələdə MITRE ATT&CK çərçivəsindən istifadə olunaraq hücumun hansı texnika ilə həyata keçirildiyi və mərhələləri müəyyən edilir. Araşdırma nəticəsində hadisənin real təhdid olub-olmadığı və potensial təsiri müəyyənləşdirilir.

Beşinci mərhələ hadisəyə cavab mərhələsidir. Təhlükənin təsdiqlənməsi halında, cavab tədbirləri həyata keçirilir. Bu tədbirlərə zərərverici faylın silinməsi, zərərçəkmiş sistemin şəbəkədən izolə olunması, istifadəçi hesabının deaktiv edilməsi, firewall qaydalarının yenilənməsi və şəbəkə trafikinin bloklanması daxildir. Bu prosesdə avtomatlaşdırılmış cavab sistemləri (SOAR – Security Orchestration, Automation and Response) istifadə edilə bilər. SOAR vasitəsilə əvvəlcədən təyin olunmuş cavab ssenariləri avtomatik olaraq icra edilir və cavab müddəti minimuma endirilir. Bu mərhələ həmçinin digər komandalarla koordinasiya tələb edir – məsələn, IT komandası ilə birlikdə sistem yenidən qurula və ya istifadəçi ilə əlaqə saxlanıla bilər.

Altıncı mərhələ hesabatlandırma və sənədləşmədir. Hadisə başa çatdıqdan sonra bütün mərhələlər sənədləşdirilir. Hadisənin baş vermə səbəbi, aşkarlanma üsulu, araşdırma nəticələri, cavab tədbirləri və əldə olunan dərslər hesabat şəklində hazırlanır. Bu hesabat daxili audit, gələcək oxşar hadisələrin qarşısını alma və rəhbərliyə məlumat vermək üçün istifadə olunur. Hesabatlar həmçinin SIEM və SOAR sistemlərində arxivləşdirilir və uyğun hallarda hüquq-mühafizə orqanlarına təqdim oluna bilər.

Yeddinci mərhələ təkmilləşdirmə və öyrənmə mərhələsidir. Hadisələrdən sonra post-incident review (PIR) iclasları keçirilir. Bu iclaslarda hadisənin idarə olunmasında olan boşluqlar, reaksiyanın sürəti, əməkdaşlıq səviyyəsi və texniki alətlərin effektivliyi analiz edilir. Eyni zamanda aşkarlanma qaydaları yenilənir, yeni təhdid kəşf olunmuşsa indikatorlar IOC (Indicators of Compromise) kimi əlavə olunur və SIEM qaydalarına inteqrasiya edilir. Ehtiyac olarsa, SOC analitiklərinin bacarıqları üzrə təlimlər planlaşdırılır və yeni proseslər tətbiq edilir.

Bundan əlavə SOC iş axınında təhdid kəşfiyyatı (Threat Intelligence) inteqrasiyası önəmlidir. Xarici və daxili təhdid kəşfiyyatı mənbələri vasitəsilə SOC komandası yeni təhdidlər, zərərverici proqramlar, hücum kampaniyaları və taktikaları barədə məlumat əldə edir. Bu məlumatlar SIEM və firewall sistemlərinə qayda kimi əlavə olunur və SOC analitiklərinin daha çevik reaksiya verməsinə imkan yaradır. Təhdid kəşfiyyatı IOC-lərin qarşılaşdırılması, şübhəli IP və domenlərin bloklanması, zərərli fayl hash-lərinin identifikasiyası kimi proseslərdə istifadə olunur.

SOC iş axını daxilində playbook və prosedurların olması vacibdir. Playbook-lar müəyyən hadisələr üçün standart əməliyyat prosedurlarını müəyyən edir. Məsələn, phishing hadisəsi aşkarlandıqda hansı addımların atılacağı, hansı alətlərdən istifadə olunacağı və kimlərin məlumatlandırılacağı əvvəlcədən yazılmış olur. Bu, xüsusilə yeni analitiklər üçün hadisəyə cavab prosesini sürətləndirir və koordinasiyalı iş axını təmin edir.

SOC həmçinin aktivlərin idarə olunmasına nəzarət edir. Mühafizə olunan sistemlərin, serverlərin, istifadəçi hesablarının, tətbiqlərin və xidmətlərin siyahısı daim yenilənir. Aktivlərin inventarizasiyası olmadan risklərin qiymətləndirilməsi və təhdidlərin prioritetləşdirilməsi mümkün deyil. Aktivlərin dəyəri, yerləşməsi, funksiyası və sahibkarlıq strukturu da nəzərə alınaraq hadisələrin təsir səviyyəsi daha doğru müəyyən edilir.

Gündəlik əməliyyatların monitorinqi və dashboard idarəçiliyi SOC iş axınının əsas komponentlərindən biridir. SOC komandası real zamanlı dashboard-lar vasitəsilə ümumi sistem vəziyyətinə nəzarət edir. Aşkar edilən hadisələrin sayı, kritik xəbərdarlıqlar, aktiv hadisələrin vəziyyəti, sistemlərin sağlamlıq göstəriciləri və istifadəçi fəaliyyətləri bu dashboard-larda göstərilir. Bu monitorinq vasitəsilə həm təhlükəsizlik səviyyəsi müşahidə olunur, həm də komanda yüklənməsi və fəaliyyətləri vizuallaşdırılır.

SOC iş axınına avtomatlaşdırma və orkestrasiyanın əlavə olunması məhsuldarlığı artırır. SOAR platformaları vasitəsilə hadisələrin avtomatik eskalasiyası, təkrar edən tapşırıqların avtomatlaşdırılması, cavab tədbirlərinin avtomatik həyata keçirilməsi mümkündür. Bu da həm vaxt itkisinin qarşısını alır, həm də insan səhvlərini minimuma endirir. Misal olaraq, zərərli e-poçt aşkarlandıqda, həmin e-poçtun sistemdən silinməsi, göndəricinin bloklanması və istifadəçiyə xəbərdarlıq göndərilməsi avtomatik icra edilə bilər.

SOC iş axınının uğurlu olması üçün əməkdaşlıq və koordinasiya mühüm rol oynayır. SOC yalnız texniki bir struktur deyil, eyni zamanda təşkilat daxilində digər komandalarla sıx əlaqədə işləyən funksional bir vahiddir. SOC komandası IT departamenti, risk idarəetmə, hüquqi şöbə və rəhbərliklə mütəmadi ünsiyyətdə olur. Hadisələr zamanı birgə qərar vermə, məlumat paylaşımı və sürətli koordinasiya təşkilatın kibertəhlükəsizlik davamlılığını artırır.

SOC iş axını dövri olaraq audit və yoxlamalara məruz qalmalıdır. Daxili və ya üçüncü tərəf auditləri vasitəsilə SOC proseslərinin effektivliyi qiymətləndirilir. Audit nəticəsində prosedurlar yenilənə bilər, risklər yenidən dəyərləndirilə bilər və texniki infrastruktur təkmilləşdirilə bilər. Bununla yanaşı SOC komandası beynəlxalq standartlara uyğunluğunu təmin etməlidir – məsələn, ISO 27001, NIST və ya CIS tövsiyələri üzrə.

Nəhayət, SOC iş axını davamlı inkişaf prinsipinə əsaslanmalıdır. Təhlükə mühiti daim dəyişir və SOC komandası da bu dəyişikliklərə uyğunlaşmalıdır. Yeni texnologiyalar, hibrid bulud infrastrukturları, uzaqdan iş modelləri və inkişaf edən hücum texnikaları qarşısında SOC komandası çevik, öyrənən və adaptiv struktur kimi fəaliyyət göstərməlidir. Bu məqsədlə təlimlər, simulyasiyalar, red team–blue team məşqləri və CTF (Capture The Flag) yarışları təşkil edilir.