DNS server təhlükəsizliyi

Domain Name System (DNS) mərkəzləşdirilmiş bir sistemdir və dünya üzrə müxtəlif təşkilatlar tərəfindən idarə olunur. Telefon istifadə edərkən bir şəxsin nömrəsi əvəzinə onun adını yazaraq telefon kitabçasından ona çatmaq mümkün olduğu kimi, DNS də oxşar prinsipdə işləyir və əl ilə serverin IP ünvanını yazmadan onun adına görə serverə qoşulmağı təmin edir.

DNS bu adların qeydiyyatını aparır və hierarxik bir struktura malikdir. Üst hissədə kök (root) serverlərin yerləşdiyi bir ağac strukturunda təşkil olunmuşdur. Hər bir alt nöqtə bir domen və bu domendən ayrılan hər bir hissə də alt domen (subdomain) adlanır. Bu sistemdə funksiyaların bölüşdürülməsi prosesinin ilk addımı olan TLD (Yüksək Səviyyəli Domen) serverləri mövcuddur. Məsələn, kommersiya təşkilatlarının istifadə etdiyi ‘com’ və ya Azərbaycanın istifadə etdiyi ‘az’ əsas TLD-lərə nümunədir. DNS domenin alt domenlərə bölünməsi idarəetmə asanlığı təmin edir və təşkilatlar onlara aid alt domenlərdəki bütün məlumatların idarə olunması və qorunmasına cavabdehdirlər.

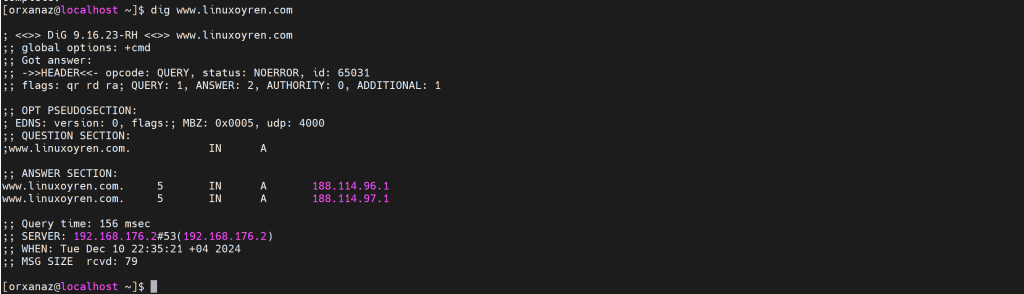

DNS protokolu UDP üzərindən işləyir və DNS-in iş prosesi belədir: müştəri bir ünvana qoşulmaq üçün sorğu göndərir, müştərinin əlaqə saxladığı DNS serveri IP ünvanını axtarır və tapdıqdan sonra müştərinin brauzeri veb-saytı təmin edən serverə bağlanmaqla proses tamamlanır. Bu proses sorğu və cavab formasında irəliləyir. Sorğu paketinin ölçüsü təxminən 40-60 bayt olmalı, DNS cavabı isə 512 baytdan kiçik olmalıdır. Şəkil 1-də həyata keçirilən nümunə DNS sorğusu göstərilmişdir.

Şəkil 1-ə baxsaq, sorğudan 132 millisaniyədə 72 baytlıq cavab alındı. DNS sorğuları iki formada olur: iterativ və rekursiv. İterativ sorğular bir-birini soruşmaqla işləyir. Müştəri domen adı tələb etdikdə, onun qoşulduğu DNS serveri kök DNS serveri ilə əlaqə qurur və kök DNS server tələb olunan domen adı əsasında bildiyi TLD serverinin ünvanını cavab olaraq yerli DNS serverinə göndərir. . Sonra yerli DNS server verilmiş ünvana gedir və TLD server subdomeninin səlahiyyətli olduğu DNS serverinin ünvanını geri göndərir. Eyni şəkildə, yerli DNS server cavabdakı ünvana gedir və ünvanı soruşur. Subdomain üçün icazə verilən DNS server ünvanı bilirsə, “Mən bilirəm” deyərək yerli DNS serverinə ünvanı verir və yerli DNS server bu ünvanı müştəriyə yönləndirir və proses tamamlanır. Əgər bilmirsə, o, bildiyi domenin DNS server ünvanını göndərir və yerli server səlahiyyətli DNS serverini tapana qədər proses davam edir, onu tapdıqda, IP ünvanını müştəriyə və serverə göndərir müştəri veb-saytın fayllarının yerləşdiyi serverə daxil olur.

Rekursiv sorğularda müştəri domen adını tələb etdikdə yerli DNS server kök DNS serveri ilə əlaqə saxlayır və domen adının ünvanını soruşur. Bu mərhələdə kök DNS serveri yerli serverə cavab qaytarmaq əvəzinə müvafiq sub-DNS serverinə bu domen adının ünvanını tapmağı bildirir və həmin iyerarxiyada həmin domen adının daxil olduğu DNS serverinə çatana qədər davam edir. domen adı icazəlidir. Səlahiyyətli DNS serverinin cavabı yuxarı DNS serverləri vasitəsilə kök DNS serverinə çatır. Kök DNS server yerli DNS serverinə müvafiq ünvanı verir, yerli DNS server isə domenin IP ünvanını müştəriyə göndərir və müştəri vebsaytın fayllarının yerləşdiyi serverə daxil olur. Bu ssenaridə yuxarı iyerarxiyaya çoxlu yük qoyulur, lakin keşləmə sayəsində bu yük bir qədər azalır.

DNS tapşırıq strukturu internet infrastrukturunun sağlam işləməsi üçün vacibdir. Bu səbəbdən DNS-i pozulmuş sistemlər böyük təhlükələrlə üzləşə bilər. Bir ölkənin DNS serverlərinə hücum həmin ölkənin internet axınını bloklaya bilər, rəqəmsallaşmış sektorların əksəriyyətində fasilələrə və böyük maliyyə itkilərinə səbəb ola bilər.